Zero-Day-Exploit ist heute einer der größten Bedrohungen im digitalen Zeitalter. Diese Art von Angriffen nutzt Sicherheitslücken aus, die den Softwareherstellern bisher nicht bekannt sind. Dadurch haben Angreifer die Möglichkeit, Schaden zu verursachen, bevor Gegenmaßnahmen ergriffen werden können. Aber was verbirgt sich genau hinter einem Zero-Day-Exploit und welche Auswirkungen kann er haben?

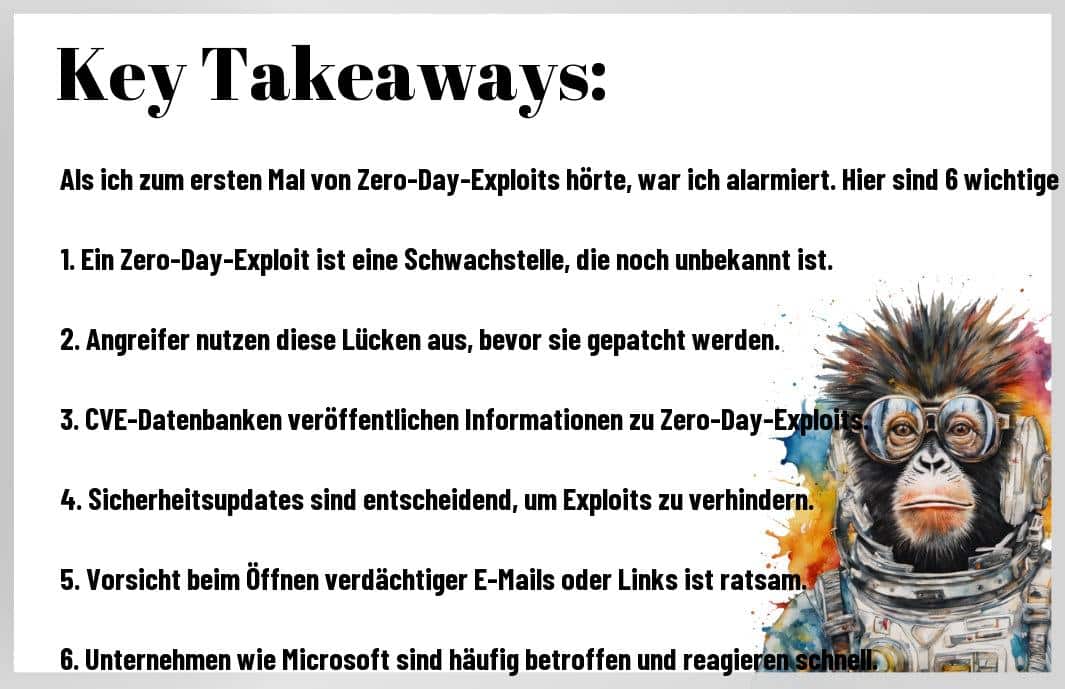

Ein Zero-Day-Exploit bezieht sich auf eine Sicherheitslücke, die von Hackern ausgenutzt wird, und ist besonders gefährlich, da Softwareentwickler keine Zeit haben, einen Patch oder eine Lösung bereitzustellen, bevor der Angriff erfolgt. Dadurch sind Systeme und Daten einem erhöhten Risiko ausgesetzt.

Um sich vor Zero-Day-Exploits zu schützen, ist es wichtig, auf dem neuesten Stand der Sicherheitsupdates zu bleiben, Sicherheitsbewusstsein zu schaffen und den Zugang zu sensiblen Informationen zu beschränken. Unternehmen sollten außerdem in eine umfassende Sicherheitsstrategie investieren und regelmäßige Sicherheitsaudits durchführen, um potenzielle Schwachstellen zu identifizieren und zu beheben.

Ein Beispiel für einen bekannten Zero-Day-Exploit ist CVE-2021-45046, der eine kritische Sicherheitslücke in bestimmten Softwareversionen aufdeckte und es Angreifern ermöglichte, unbefugten Zugriff zu erhalten. Solche Exploits zeigen die Dringlichkeit und Notwendigkeit eines proaktiven Sicherheitsansatzes.

Es ist unerlässlich, sich über Zero-Day-Exploits und deren potenzielle Auswirkungen aufzuklären, um angemessen darauf reagieren zu können. Informieren Sie sich weiter über die neuesten Entwicklungen und bleiben Sie wachsam, um Ihre Systeme und Daten vor Sicherheitsbedrohungen zu schützen.

Grundlagen der Cyber-Sicherheit

Definition Zero-Day-Exploit

Ein Zero-Day-Exploit ist eine Sicherheitslücke in einer Software oder einem System, die den Angreifern einen Vorteil verschafft, da sie den Betreibern des Systems unbekannt ist. Dies ermöglicht es den Angreifern, ohne Vorwarnung und ohne dass es bereits einen Patch oder eine Lösung gibt, in das System einzudringen und Schaden anzurichten.

Die Rolle von Software-Schwachstellen

Software-Schwachstellen spielen eine entscheidende Rolle bei der Entstehung von Zero-Day-Exploits. Diese Schwachstellen sind potenzielle Eintrittspunkte für Angreifer, um in ein System einzudringen und Daten zu stehlen oder Schaden anzurichten. Es ist daher von größter Bedeutung, Software regelmäßig zu aktualisieren und Sicherheitspatches zu installieren, um das Risiko von Zero-Day-Angriffen zu minimieren.

Wenn eine neue Schwachstelle entdeckt wird, ist es wichtig, dass die Entwickler schnell handeln, um einen Patch zu erstellen und das Risiko für Benutzer zu minimieren. Ein effektives Patch-Management und regelmäßige Sicherheitsüberprüfungen sind unerlässlich, um die Sicherheit von Systemen zu gewährleisten und Zero-Day-Exploits zu verhindern.

Erkennung und Management von Zero-Day-Exploits

Entdeckung und Analyse von Zero-Day-Angriffen

Die Entdeckung und Analyse von Zero-Day-Angriffen sind entscheidend, um schnell auf neue Bedrohungen reagieren zu können. Unternehmen sollten über fortschrittliche Sicherheitslösungen verfügen, die verdächtige Aktivitäten erkennen und potenzielle Exploits identifizieren können. Durch kontinuierliches Monitoring und Analyse von Netzwerkverkehr sowie Systemprotokollen können Anomalien frühzeitig erkannt und untersucht werden.

Strategien zur Minderung des Risikos

Um das Risiko von Zero-Day-Exploits zu minimieren, sollten Unternehmen verschiedene Strategien implementieren. Dazu gehören regelmäßige Sicherheitsupdates und Patch-Management, die Segmentierung des Netzwerks, die Verwendung von Anomalieerkennungssystemen und die Schulung der Mitarbeiter im Umgang mit Phishing-E-Mails und anderen potenziellen Einfallstoren für Exploits.

Ein zentraler Aspekt bei der Minderung des Risikos von Zero-Day-Exploits ist die kontinuierliche Bewertung und Aktualisierung der Sicherheitsmaßnahmen. Unternehmen sollten proaktiv Schwachstellen in ihren Systemen identifizieren und beheben, um potenziellen Angreifern keine Angriffsfläche zu bieten. Ebenso ist es wichtig, dass Security-Teams über die neuesten Bedrohungen informiert sind und entsprechend reagieren können, um die Auswirkungen von Zero-Day-Exploits zu minimieren.

Die Bedeutung von Zero-Day-Exploits für verschiedene Stakeholder

Auswirkungen auf Unternehmen

Zero-Day-Exploits können für Unternehmen verheerende Folgen haben. Wenn ein Angreifer eine Sicherheitslücke ausnutzt, die bis jetzt nicht bekannt ist und für die es kein Patch gibt, kann dies zu erheblichen Datenverlusten, Rufschädigung und finanziellen Schäden führen. Die Wettbewerbsfähigkeit des Unternehmens kann stark beeinträchtigt werden, da Kunden das Vertrauen verlieren, wenn ihre Daten gefährdet sind. Es ist daher für Unternehmen von entscheidender Bedeutung, proaktiv Sicherheitsmaßnahmen zu ergreifen, um solche Angriffe zu verhindern.

Konsequenzen für Privatpersonen

Zero-Day-Exploits können auch für Privatpersonen schwerwiegende Konsequenzen haben. Indem persönliche Daten kompromittiert werden, sind Identitätsdiebstahl, finanzielle Verluste und der Missbrauch sensibler Informationen möglich. Es ist wichtig, dass Privatpersonen ihre Geräte regelmäßig aktualisieren, starken Passwortschutz verwenden und vorsichtig mit verdächtigen Links und Anhängen umgehen, um sich vor solchen Angriffen zu schützen.

Präventive Maßnahmen und Reaktionen

Patches und Software-Updates

Um sich vor Zero-Day-Exploits zu schützen, ist es entscheidend, dass Sie regelmäßig Patches und Software-Updates installieren. Diese Updates enthalten oft wichtige Sicherheitspatches, die bekannte Schwachstellen schließen und somit potenzielle Angriffspunkte für Zero-Day-Exploits eliminieren. Vergessen Sie nicht, auch Ihre Anwendungen von Drittanbietern zu aktualisieren, da Angreifer diese oft als Einfallstore nutzen.

Security-Best-Practices und Schulungen

Ein weiterer wichtiger Schritt zur Vorbeugung von Zero-Day-Exploits sind Security-Best-Practices und Schulungen für Ihre Mitarbeiter. Schulen Sie Ihr Team regelmäßig im Umgang mit verdächtigen E-Mails, das Erkennen von Phishing-Versuchen und den sicheren Umgang mit sensiblen Daten. Bewusstsein und Wachsamkeit sind entscheidend, um potenzielle Angriffe frühzeitig zu erkennen und abzuwehren.

Schlussworte

Was Sie über Zero-Day-Exploits wissen sollten, ist von entscheidender Bedeutung für die Sicherheit Ihres Systems. Diese Angriffe nutzen vulnerabilities aus, die den Entwicklern bisher nicht bekannt sind. Dadurch haben Angreifer die Möglichkeit, Systeme ohne Vorwarnung zu infiltrieren, was verheerende Folgen haben kann.

Es ist wichtig zu verstehen, dass Zero-Day-Exploits in der Cybersecurity eine ernsthafte Bedrohung darstellen. Angreifer können mithilfe solcher Exploits unbemerkt in Systeme eindringen und vertrauliche Daten stehlen oder Systeme lahmlegen. Es ist daher unerlässlich, dass Unternehmen und Privatpersonen die nötigen Sicherheitsmaßnahmen ergreifen, um sich vor solchen Angriffen zu schützen.

Ein wichtiger Schritt zur Verteidigung gegen Zero-Day-Exploits ist die regelmäßige Aktualisierung Ihrer Software und das Aufmerksam Verfolgen von Sicherheitsupdates seitens der Entwickler. Weiterhin sollte eine sorgfältige Überwachung der Netzwerke und Systeme durchgeführt werden, um verdächtige Aktivitäten frühzeitig zu erkennen.

Denken Sie daran, dass Zero-Day-Exploits nicht zu unterschätzen sind und eine frühzeitige Reaktion entscheidend sein kann, um Schaden zu vermeiden. Bleiben Sie wachsam und informiert über aktuelle Sicherheitsrisiken, um Ihre Systeme zu schützen.

FAQ

Was ist ein Zero-Day-Exploit?

Ein Zero-Day-Exploit ist eine Schwachstelle in einer Software, die den Entwicklern bisher nicht bekannt ist. Cyberkriminelle nutzen diese Schwachstellen aus, um unbefugten Zugriff auf Systeme zu erlangen.

Wie funktioniert ein Zero-Day-Exploit-Angriff?

Bei einem Zero-Day-Exploit-Angriff nutzen Angreifer die neu entdeckte Schwachstelle aus, bevor ein Patch oder eine Sicherheitslösung verfügbar ist. Dadurch können sie Schadcode einschleusen und Systeme kompromittieren.

Wie kann man sich vor Zero-Day-Exploits schützen?

Um sich vor Zero-Day-Exploits zu schützen, sollten Sie Ihre Software regelmäßig aktualisieren, Sicherheitspatches zeitnah einspielen und aufmerksam auf verdächtige Aktivitäten oder Phishing-E-Mails achten. Die Nutzung von Sicherheitslösungen wie Firewalls und Antivirenprogrammen kann ebenfalls helfen, Angriffe abzuwehren.